Ataques cibernéticos ¿Tu negocio está prevenido?

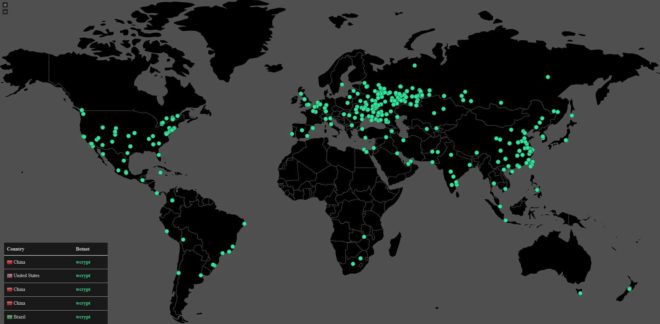

Vivimos en un mundo sin fronteras, y no precisamente fronteras de países, hablamos de la transformación digital de los negocios, transacciones monetarias internacionales por internet, comercio electrónico, bitcoins, la nube, etc. Conforme evolucionan las TI, también lo hacen los controles de seguridad informática así como los ataques cibernéticos.

Explicaré lo que es un ataque cibernético con un ejemplo que todos alguna vez habrán visto en la película "Terminator 2". Sí, esa clásica película de 1991 que tiene la visión de lo que nos depara la inteligencia artificial. En esta película podemos ver al protagonista John Connor hackeando una tarjeta de débito en el cajero automático a través de su Portatil de Atari. La técnica que utiliza es "ataque de fuerza bruta", el cual consiste en probar todas las probabilidades de contraseña que permite el control de acceso. El programa creado para la portatil utiliza una conexion directa al chip de la tarjeta insertada en el cajero a través de un cable flat. El programa detecta cuál intento sí permitió acceder a la información de la tarjeta y le muestra al interesado. Este utiliza la contraseña mostrada para sustraer dinero que no es de él y se retira con la frase "dinero fácil".

Esta es la actitud de un delincuente que realiza vandalismo con altos conocimientos en informática y computación, pues en su mundo de hackers, la reputación es lo primero, por ello, día a día se especializan en estudiar los diferentes control de sistemas de diversos rubros de mercado. Y como el dinero se encuentra en la industria de LA BANCA, esta será siempre el blanco número uno para los ciberdelincuentes. Ojo, este es el término correcto a utilizar.

¿Cómo prevenir que mi negocio sea atacado?

Cultive la gestión de riesgos en su organización, y recuerde que la mayoría de ataques vienen de ataques internos, es decir personal autorizado es responsable de divulgar información altamente valiosa o clasificada, ya sea de manera accidental o intencional. Si usted no tiene al personal consciente de las vulnerabilidades que afectan al negocio y la importancia de cumplir ciertas políticas de seguridad que generen valor a la organización, no tendrá el mayor porcentaje que se necesita para salvaguardar su activo más valioso, la información. Tras ello y dependiendo de la magnitud de su organización, debe contar con el personal adecuado en realizar el monitoreo correspondiente del cumplimiento de las normas establecidas, incidentes presentados, control de acciones correctivas, evaluación y mitigación de riesgos.

Uno de nuestros principales servicios en AudIT es la implementación de la norma ISO 27001, pues esta norma, es la base para que la cultura de la organización en cuestiones de ciberataques vaya en crecimiento, pues, uno nunca está libre de ataques por parte de la competencia, terceros que quieren extorsionar o el mismo personal desea perjudicar a la organización.